パスワードレス認証技術の背景

パスワードレス認証は、これまでのようなスマートフォンでパスワードを入力する煩わしさから解放される利便性と併せて、パスワード漏えいや不正利用、等のセキュリティリスクを低減できるメリットがあります。2012年に発足したFIDO Alliance(Fast IDentity Online Alliance)では、パスワードレス認証の標準化を目指して、各種技術仕様の策定が進められています。2015年6月現在、Google、Microsoft、ARM、Intel、QUALCOMM、VISA、MasterCard、NTTドコモなどが加盟しており、FIDO 1.0の仕様が公開されています参考3。

FIDOの概要

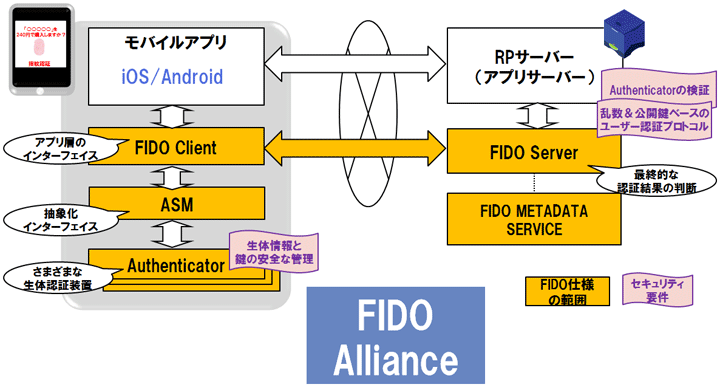

FIDOが提供する認証方式は、以下のような特徴を持っています。

- 1.FIDOは、生体認証などによるパスワードレス認証のUAF(Universal Authentication Framework)と、二要素認証のU2F(Universal Second Factor)の2種類の仕様を提供している。

- 2.FIDOは、生体認証の方式(指紋、顔認証、光彩認証、静脈認証など)を制限しない。また、USBやBLE接続による外付け型センサーも利用可能である。

- 3.生体情報(指紋データなど)はサーバーに保存せず、クライアント側の生体認証装置(Authenticator)内に保存する。

- 4.生体認証はクライアント側で完結し、サーバー側ではクライアントとの間の公開鍵ベースの認証プロトコルにてユーザー認証を実現する。このためAuthenticatorは、自らの鍵ペアを製造段階に格納し、出荷後は鍵を安全に格納、管理できることを前提としている。

- 5.FIDO Allianceは、Authenticatorを認定し、認定済みAuthenticatorの型番などの情報は、FIDO Serverに登録される。

- 6.サービス提供者は、ポリシーを定義することができ、サービスにて利用を許可する生体認証方式やデバイスの型番などを制限できる。

図:FIDOのシステム構成

以下では、UAFの登録と認証の流れを解説します。

登録(registration)

サービスサーバーからの「ユーザー登録の開始」の要求を受けたFIDO Serverは、自ら生成した乱数などの情報を、FIDO Clientに送信します。受信したFIDO ClientはAuthenticatorにユーザー登録を要求すると、(指紋などの)生体情報の登録画面を表示し、ユーザーに生体情報を登録させます。登録が完了すると、Authenticatorは公開鍵暗号の鍵ペアを生成してユーザーに紐づけます。また、ユーザー公開鍵やサーバーから取得した乱数などから、Authenticatorの秘密鍵で署名生成し、FIDO Client経由でFIDO Serverに送信します。FIDO Serverは、受信した署名を検証(Authenticatorの正当性確認)し、ユーザーの公開鍵を登録して、結果をサービスサーバーに返却します。

認証(authentication)

サービスサーバーからの「ユーザー認証の開始」の要求を受けたFIDO Serverは、自ら生成した乱数などの情報を、FIDO Clientに送信します。受信したFIDO ClientはAuthenticatorにユーザー登録を要求すると、(指紋認証などの)認証画面を表示し、ユーザーを認証します。認証に成功したら、Authenticatorはサーバーから取得した乱数、等をユーザー秘密鍵で署名し、FIDO Serverに送信します。FIDO Serverは、受信した署名を検証(ユーザーを認証)し、認証結果をサービスサーバーに返却します。

FIDOの課題と将来展望

FIDOの導入に際して、初期段階で検討すべき主な課題は以下の2点です。

- 1.端末のセキュリティをどう確保するか

- 2.(当面の間)FIDOに対応済のデバイスが限られている

1つめの課題は、PCの場合には、TPM(マザーボードに搭載するセキュリティチップ)やUSBドングル(挿さないとPCが動かないハードウエア型の鍵デバイス)、Android端末の場合には、TEE参考4などの利用ができるかもしれませんが、運用面やライセンスの問題もあわせて検討しなければなりません。2つめの課題については、当面の間、特定の端末しかFIDOに対応していないため、その限定的なサービス提供について可否を検討する必要があります。また2015年7月現在、iPhoneはFIDOに対応していないため、Touch IDのAPIを利用した実装が前提となります。

一方、以下の最新の動向からは、近い将来に多くのスマートフォンやPCが生体認証装置を搭載するという予想もできます。

- 生体認証製品を提供するベンダーの多くがFIDO対応化を表明している(当社の独自調査結果に基づく)

- QUALCOMM社とIntel社が生体認証技術の開発に積極的参考5、6

- Microsoft社がWindows 10の認証においてFIDO2.0搭載を発表参考7

NTTデータでは、FIDOに関わる技術ノウハウと開発実績を持っており、お客様のさまざまなITサービスのセキュリティ向上と利便性向上に貢献することができます。

参考文献

- 参考1Apple Use Touch ID on iPhone and iPad(外部リンク)

- 参考2NTTドコモ 生体認証(外部リンク)

- 参考3FIDO Alliance(外部リンク)

- 参考4Global Platform TEE(GlobalPlatform to Standardize the Trusted Execution Environment)(外部リンク)

- 参考5クアルコム、指紋認証技術「Snapdragon Sense ID」を発表(ZDNet)(外部リンク)

- 参考6Intel、パスワード入力を不要にする生体認証ソフトウエアを準備中(Computerworld)(外部リンク)

- 参考7Windows 10でFIDO 認証技術をサポート(Windows Blog)(外部リンク)