昨今のセキュリティ人材の需要と供給の動向

昨今のサイバー攻撃の激化・複雑化に伴い、セキュリティ運用の重要性が高まっています。SOC(※1)やCSIRT(※2)といったセキュリティ対応組織には、常に多くの運用業務遂行が求められています。

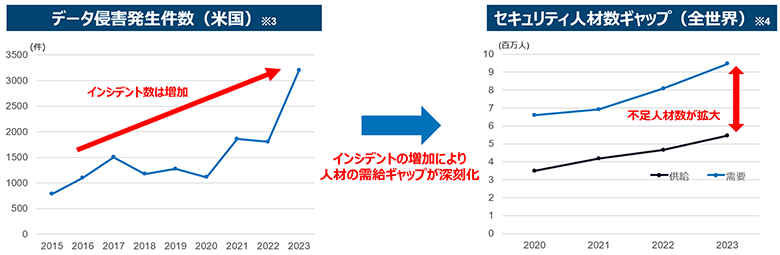

しかしながら、ゼロトラストセキュリティの導入が進み、多様化するIT環境のセキュリティを保護するための専門人材の数は、世界的に見ても十分な数を確保できているとは言えない状況です。国際的なセキュリティ団体によると、全世界で約390万人のサイバーセキュリティ人材が不足しているとの調査結果があります。(図1)

図1:データ侵害発生件数とセキュリティ人材数ギャップ

セキュリティ運用の例として挙げられる、各種ログの分析やインシデント対応には、経験を経て培う高度な専門知識とスキルが要求されます。これらを担う人材の確保、そしてオペレーション上のコストを低減し、安定的な運用体制を確立することが、セキュリティ対応組織にとっての重要な課題となります。

ネットワークやシステムログを常時監視し、サイバー攻撃の検出・分析・対応を行うチーム

セキュリティインシデントが発生した際に、分析・調査・復旧に向けた対応を行うチーム

セキュリティオペレーションにおける課題

セキュリティ対応組織が提供すべきサービスのフレームワークとなる「セキュリティ対応組織の教科書」(※5)を参照すると、オペレーションの企画、構築から運用までのサイクルの中で実施すべきこととして、9カテゴリ、64のサービスが定義されています。もちろん、これらの機能すべてを1つの組織で完結して実施できるチームは少ないでしょうから、インソース・アウトソースを織り交ぜてオペレーションを設計することが重要です。

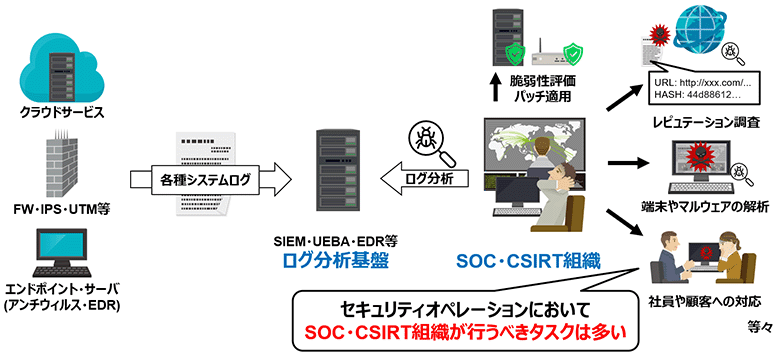

図2:セキュリティオペレーションにおけるタスク

図2に示すように、セキュリティ対応組織(SOC・CSIRT等)が実施すべきタスクは実に多種多様です。特に、ログ分析においてセキュリティアラートの誤検知(False Positive)や重要度の低いアラートの分析・対処に時間を要してしまい、真に重要である侵害の痕跡をSOCアナリストが見逃してしまうことや、インシデントが発生してしまった後の対処にCSIRTがリソースを割けなくなってしまう事態は避けなければなりません。

そのためには、組織インソースで実施するタスクのうち、日常的に発生する定型的な単純タスクを自動化することで運用担当者の稼働を削減し、真に集中しなければならないタスクにリソースを割り当てられる状況をつくることが望ましいとわれわれは考えます。

NTT DATAのUMDR®サービスにおける運用高度化

ここで、上記の課題に対するNTT DATA流のセキュリティ運用高度化事例をご紹介します。

NTT DATAでは、お客さま環境におけるセキュリティ上の脅威を迅速に検知・対処するための次世代のマネージドセキュリティサービスであるUnified Managed Detection and Response(以下、UMDR®サービス)の開発を進めています(※6)。20年以上にわたる弊社のセキュリティ運用やインシデント対応実績で培ったノウハウを最大限に活用し、お客さまのセキュリティ運用における課題をグローバルで解決します。

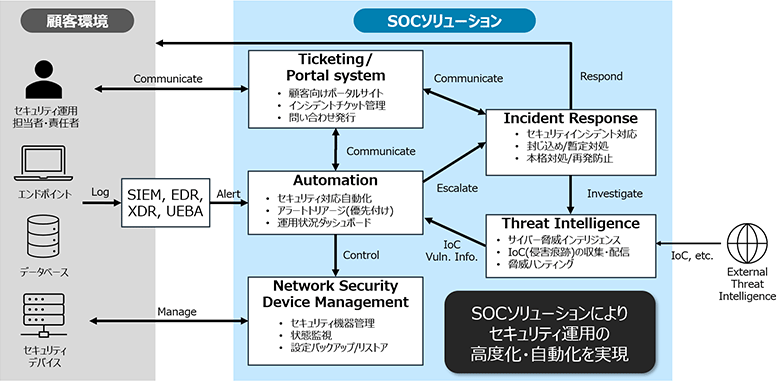

UMDR®サービスでは、図3に示すセキュリティ運用高度化のための「SOCソリューション」と銘打ったサービス基盤を構築しました。図中の各サービスは、オープンソースのツールやSaaSを組み合わせて構成し、オペレーションチームにサービスを提供しています。

弊社では、SOCソリューションを活用することにより、オペレーションにおけるアラートの初期分析や脅威情報に基づいた深堀調査、お客さまとのコミュニケーションのためのチケット発行・管理といった主要タスクを自動化し、セキュリティ運用担当者の作業コストを低減することに成功しています。

図3:SOCソリューションが提供するUMDR®サービス基盤

サービス基盤を高度化すると何がうれしいのか?

SOCソリューションがもたらす、具体的なセキュリティサービス基盤としての機能と利点を紹介します。

Automation:セキュリティ対応自動化

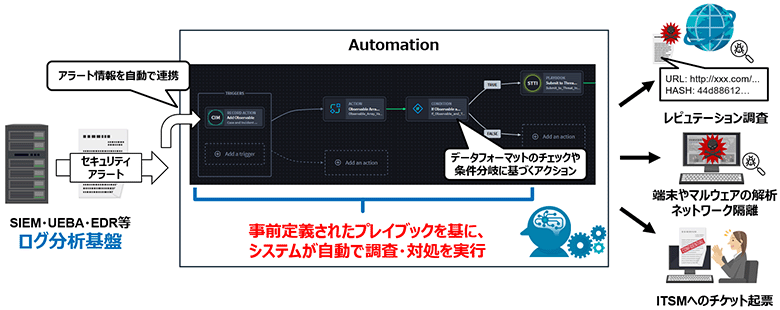

Automationは、一般的にSOAR(※7)と分類されるソリューションを用いた、オペレーションの自動化を提供するサービスです。ノーコード開発(※8)で事前定義したプレイブック(※9)に従い、他のサービスと連携し、検知したイベントの調査や解析、端末の隔離など必要な処理を実行します。SOCソリューションが提供する運用高度化の中心と言える役割を果たします。

図4:Automation(SOAR)による自動化と稼働削減

Ticketing/Portal System:カスタマーコミュニケーション

Ticketing/Portal Systemは、ITSMソリューション(※10)を活用したものです。Automationによりインシデントの対処状況を記したケース(個票)が自動で起票・管理され、セキュリティ対応組織と社員・お客さま間のコミュニケーションを迅速化します。また、サービスカタログや問い合わせといったポータルサイトとしても機能します。

Threat Intelligence:サイバー脅威情報管理

Threat Intelligenceは、セキュリティイベントに対して良性または悪性の判断を行うためのIoC(※11)を提供します。これらの脅威情報を参照することで、Automationサービスは、セキュリティイベントが真にインシデントとして対処しなければならない事象であるか否かを、瞬時に評価することができます。UMDR®サービスにおいては、NTT DATAがこれまで蓄積してきた、数百万レコード規模の脅威情報データベースをIoCとして活用しています。

オペレーションの自動化やITSMソリューションにより、セキュリティサービス基盤を高度化することで、以下の利点がもたらされます。

セキュリティ監視サービスを受ける社員やお客様にとっての利点

- ITSMによるセキュリティ対応組織との迅速かつ柔軟な連携

- 自動的な端末隔離やネットワーク機器の制御によるマルウェア感染拡大防止

セキュリティ対応を行う組織にとっての利点

- 手動作業が引き起こすオペレーション誤りの抑制

- 作業自動化による調査・分析タスクの高速化・省力化

- プレイブックの開発・再利用による運用担当者の習熟コスト削減

セキュリティ運用の効率化や自動化を実現するための技術、またそのためのソリューションのこと

ソースコードの記述をせずにアプリケーションやシステムを開発する手法のこと

調査やアクションなどの対処の操作群とその実行フローを定義した設定のこと

サービス提供者が、提供するITサービスのマネジメントを効率的、効果的に運営管理するための仕組み、またその機能を提供するソリューションのこと

サイバー攻撃を受けた際にシステムログに記録される情報のこと。具体的には、攻撃に使用されたドメインやIPアドレス、ファイルハッシュ値などの脅威情報を指す。

おわりに

日常的なセキュリティ運用のプロセスを事前に準備することは重要です。一方で、セキュリティ運用を高度化するための機能には、あまり関心を向けられることはありません。本稿では、セキュリティ運用を下支えする、自動化などのサービス基盤の導入により、社員やお客さま、そしてセキュリティ対応組織の双方にとって利点がもたらされる事例をご紹介しました。

弊社では、今回ご紹介したSOCソリューションを活用したUMDR®サービスを通じ、グローバルでのセキュリティ監視とインシデント対応能力を提供しています。セキュリティ運用の高度化にご興味を持たれた方は、ぜひ弊社までお問い合わせください。

NTT DATAのUnifiedMDR for Cyber Resilienceについてはこちら:

https://www.nttdata.com/jp/ja/lineup/unifiedmdr/

NTT DATAのMDRサービスについてはこちら:

https://www.nttdata.com/global/ja/news/release/2023/061200/

NTT DATAのCybersecurityについてはこちら:

https://www.nttdata.com/jp/ja/services/security/

あわせて読みたい: