(1)ヒトを狙う「ソーシャルエンジニアリング」とは?

サイバー攻撃の増加を背景に、システムへの技術的なセキュリティ対策意識は高まってきました。一方で、ヒトへのセキュリティ対策は実施できているでしょうか?セキュリティソリューションの導入やシステムの脆弱性対策が進んだことから、攻撃者はシステムの脆弱性を狙った攻撃だけでなく、ヒトの脆弱性を狙った攻撃にターゲットを移しつつあります。攻撃者の立場で考えると、強固なセキュリティ対策が講じられたシステムに侵入するよりも、ヒトを騙す方が簡単かつ効果的です。

ヒトの心理や弱みに付け込んで、個人情報やID・パスワード等の情報を詐取したり、金銭を盗み出したりする攻撃手法を「ソーシャルエンジニアリング」と呼びます。

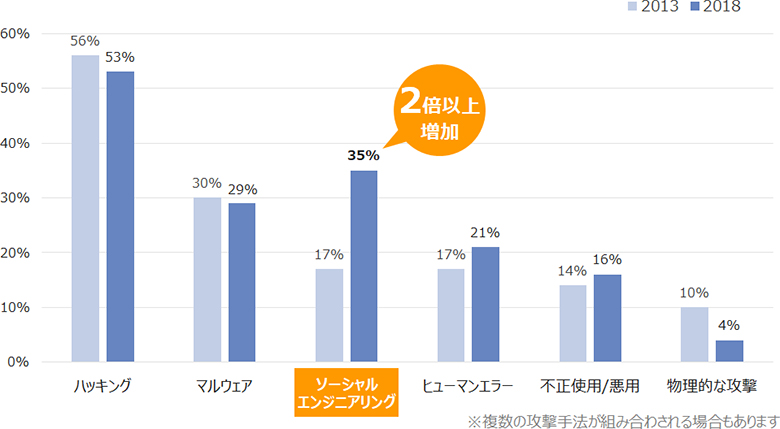

近年、このソーシャルエンジニアリングによる被害が増加しています。

図1:情報漏えいにおける攻撃手法の変化(※1)

ソーシャルエンジニアリングの主な攻撃手法は、表1の通りです。電話やメールだけでなく、画面の覗き見や書類の盗み見等、物理的な攻撃手法もあります。

表1:ソーシャルエンジニアリングの攻撃手法例

| No. | 攻撃手法 | 攻撃(例) |

|---|---|---|

| 1 | ショルダーサーフィン | 背後から書類や画面を覗き見し、情報を詐取する |

| 2 | トラッシング | 廃棄された書類や記憶媒体から、情報を詐取する |

| 3 | なりすまし電話 | 社員や取引先を騙った電話により、情報を詐取する |

| 4 | ビジネスメール詐欺(BEC) | 社員や取引先を騙ったメールにより、金銭や情報を詐取する |

(2)実例から見る、ソーシャルエンジニアリング

ソーシャルエンジニアリングにより、具体的にどのような被害が発生しているのでしょうか?

2019年12月、国内最大手のECモールを展開するIT企業のグループ会社にて、従業員の氏名やメールアドレス等、複数の個人情報の流出が発覚しました(※2)。これは、グループ会社役員を名乗る人物から電話で虚偽の指示を受け、社内システムから情報を抽出し、提供してしまうという、典型的なソーシャルエンジニアリングが原因と言われています。

攻撃者は、役員やシステム管理者を名乗る、緊急で処理が必要だと対応を急がす、未公表なので口外厳禁だと指示する等、ヒトの心理や感情を巧みに操って犯行に及びます。前述の事例も「役員が困っている」「すぐに対応してあげないと」という、ヒトの善意に付け込んだケースだと言えます。

加えて、AIやTTS(※3)を駆使した音声クローン技術の発展により、その手法が巧妙化するとの見方もあります。このように、ソーシャルエンジニアリングは、その精度と確度を上げながら私たちを狙ってくるのです。

(3)騙されないコツは、「Awareness」だ!

拡大を続けるソーシャルエンジニアリングへの対処法はあるのでしょうか?

意識をしていないと被害に遭う可能性が高いソーシャルエンジニアリングですが、逆に言えば、意識さえしていれば多くの攻撃に気づけます。大切なのは「Awareness」、つまり「ひとりひとりが意識を向けること」「ひとりひとりが気づける仕組みを作ること」です。

以下に、「Awareness」の観点から、個人と組織のソーシャルエンジニアリングへの対策を例示します。いずれも基本動作ではありますが、決して「当たり前」と思わずに取り組んでみてください。継続して取り組むことで、自ずと意識して行動することができるようになるはずです。

表2:「Awareness」の観点での対策例

| No. | 攻撃手法 | 対策(例) | |

|---|---|---|---|

| 個人 | 組織 | ||

| 1 | ショルダーサーフィン | 「周りに人がいないか」の確認(パスワード入力時、重要情報取り扱い時等) | リモートワークルールの整備(電車での作業禁止、プライベート空間でない場合は壁際を原則とする等) |

| 2 | トラッシング |

| 廃棄手順とルールの整備 |

| 3 | なりすまし電話 |

| 電話利用ルールの整備(ID/パスワードは口頭伝達禁止等) |

| 4 | ビジネスメール詐欺(BEC) |

|

|

| 5 | その他 |

|

|

もちろん、従来から言われている対策(クリアデスクの徹底、シュレッダーによる廃棄の徹底、覗き見防止フィルターの導入など)も効果的なため、前述の対策と組み合わせて強化することが重要です。

加えて、コミュニケーション能力の高いセキュリティメンバのアサインも重要です。「なぜこの対策が有効なのか?」「この対策をしないとどのようなリスクがあるのか?」というのを、社員に分かりやすく伝えられるスキルが、個人のセキュリティレベル向上につながり、結果として組織全体のセキュリティレベル向上につながるのです。

(4)さいごに

「サイバー攻撃」という言葉に対して、私たちは技術的対策にフォーカスしがちです。その結果、組織のセキュリティ投資先も技術面に偏る傾向があり、「ヒト」への投資が不十分であるケースが散見されます。技術的対策ももちろん重要ですが、社会活動の本質が「ヒト」である以上、前述の対策例をベースに、ヒトが安心して働ける環境の整備や、ヒトに気づきを与える教育への投資にも力を入れるべきだと考えます。

社会は急速にデジタル化が進んでいますが、そのような時こそ一度立ち止まり、アナログな視点からセキュリティを見つめ直すことが重要です。今後も増え続けると予想されるソーシャルエンジニアリングに対抗するために、個人と組織双方で、意識を高めて行動していきましょう。

https://enterprise.verizon.com/resources/ja/reports/2019-data-breach-investigations-report.pdf

音声合成を利用してテキストを読み上げる機能