- 目次

1.AIの普及により加速するサイバー攻撃──基盤インフラが攻撃対象に

ランサムウェアの被害は、年々その深刻さを増しています。ランサムウェアグループが運営する暴露サイトに掲載された被害組織数を集計した統計(ransomware.live)によれば、2023年に5,336件だった世界の被害数は、2024年に6,129件、そして2025年には8,159件へと急増しました。わずか2年で約1.5倍に膨れ上がった計算になります。

ランサムウェアとは、コンピューターウイルスの一種を使い、身代金を要求する手口です。ウイルスに感染したパソコンのファイルを暗号化してシステムを使用不能にし、元に戻すための身代金(ランサム)を要求するものです。もともと10年以上前から存在する手法ですが、約6年前から大きく様相が変わりました。従来は個人の家庭用パソコンが標的でしたが、現在は企業の社内システムに直接侵入しウイルスをばらまくなど、巧妙化しています。

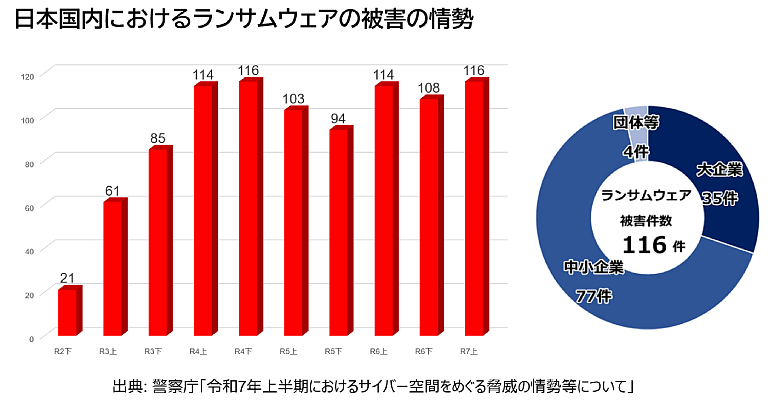

日本国内に目を向けても状況は変わりません。警察庁の統計によると、ランサムウェアの被害届出件数は、ここ3~4年にわたり年間200件前後で推移しています。2025年度上半期だけで116件が報告されており、被害のペースに減速の兆しは見えません。

NTTデータグループ エグゼクティブ・セキュリティ・アナリストの新井悠は、この状況をこう分析します。

「大企業、中小企業という規模の違いに関わらず、被害は無差別に発生しています。被害の内訳を見ると、日本の産業構造における企業規模の比率とほぼ一致する。つまり、攻撃者は特定の企業を選んでいるわけではなく、システムに綻びがある企業であればどこでも狙ってくるということです」(新井)

図1:日本国内におけるランサムウェアの被害の情勢

さらに2025年に顕著となったのが、攻撃の狙いの変化です。従来の攻撃は企業が保有する「データ」そのものが主な標的でしたが、近年は仮想化基盤(ESXi)への攻撃が急増しています。

仮想化基盤とは、1台の物理サーバー上で複数の仮想サーバーを動かす仕組みのこと。企業のITインフラの根幹を支える基盤であり、これを狙い撃ちにすることで企業システム全体を停止に追い込み、従来よりもはるかに高額な身代金を要求するケースが常態化しています。

現在のランサムウェア攻撃の主流は「二重恐喝」と呼ばれる手口です。単にシステムを暗号化して身代金を要求するだけでなく、暗号化する前に盗み出したデータを暴露サイトで公開すると脅し、追加の身代金を要求する。つまり、被害企業は「システム復旧」と「データ暴露の阻止」という2つの身代金を突きつけられることになります。

2.組織化する攻撃者──「犯罪ビジネス」の実態が明らかに

被害が増え続ける背景には、攻撃者側の高度な組織化があります。現在のランサムウェア攻撃は単独犯によるものではなく、分業化された「犯罪ビジネス」として運営されているのです。

まず、ランサムウェアそのものを開発するグループが存在します。このグループがダークウェブと呼ばれるインターネット上の闇の掲示板に「攻撃担当者」の募集広告を掲示すると、それに応じた人物が実際に企業に侵入し、データを盗み出し、システムを暗号化して身代金を要求するのです。

犯罪のフランチャイズモデルに近い構造が、分業体制として攻撃の効率と規模を飛躍的に押し上げています。

この実態をより鮮明にしたのが、2025年に相次いで発生した2つの内部流出事件でした。

1つ目は、2025年5月に起きたLockBitグループのデータベース流出です。LockBitは世界的に悪名高いランサムウェアグループの1つ。そのホームページが何者かに改ざんされ、4,000件以上の被害者との交渉チャットが流出しました。新井はこの流出データから読み取れる実態を次のように語ります。

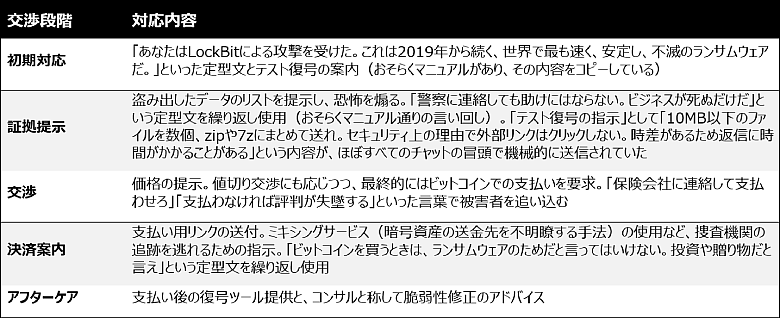

「交渉には段階があり、初期対応から証拠提示、価格交渉、決済案内、さらにはアフターケアまでマニュアル化されています。定型文を繰り返し使い、被害者を追い込んでいく。まさに“業務”として攻撃が行われている。一方で、被害者を無視したり、壊れた復号ツールを渡したりするなど、極めてずさんな実態も明らかになりました。身代金を支払っても、攻撃者が約束を守る保証はどこにもありません」(新井)

流出データからは、被害者側が「復号ツールが動かない」と抗議し、支払い済みの金銭の返還を求めるやり取りも確認されました。しかし攻撃者側はそれを一切拒否しており、犯罪者の不誠実さが如実に表れています。

図2:流出データから判明した犯罪グループの交渉手口

2つ目は、2025年7月に発生したQilinグループの管理画面漏えいです。Qilinは2025年に946件もの暴露を行い、世界最多の攻撃数を記録したグループです。攻撃担当者の一人が「報酬が正しく支払われない」「運営が不誠実だ」と不満を爆発させ、内部の管理画面を暴露しました。そこから見えてきたのは、攻撃の進捗管理、被害者情報、身代金交渉の状況まで体系的に管理されていること。ランサムウェアが極めて「業務的」かつ「組織的」に運営されているという現実でした。

こうした攻撃が加速する原因の1つに、VPN(社内システムに外部からアクセスするための仕組み)の悪用があります。5年前に流出した攻撃マニュアルにも「VPNを狙えば社内システムに直接アクセスでき、手早く稼げる」と繰り返し記されていました。VPN以外にも、設定不備やパスワードの使い回し、管理職を狙ったフィッシングなど、攻撃の糸口は多岐にわたっています。

3.AIが攻撃の武器にも、弱点にもなる時代

攻撃者の組織化に加え、もう1つの大きな変化がAIの悪用です。

先述したQilinグループの内部データからは、攻撃担当者がDeepSeekやQwenLMといった生成AIモデルに明確な関心を寄せていたことが確認されています。お気に入り登録やコメントを通じて、これらのモデルへの積極的な関与が示されていました。また、利用ツールリストには「HackBot」と呼ばれるサイバーセキュリティに特化したAIチャットボットが含まれていました。

これはGitHub上で公開されているツールで、コード分析やスキャン結果の分析を行い、サイバー攻撃に関連する質問に対して回答を提供するよう設計されています。

新井はこう指摘します。

「攻撃者は生成AIを単なる情報収集の補助としてだけでなく、標的の分析、攻撃コードの最適化、さらには脆弱(ぜいじゃく)性スキャンの自動化などに利用していた可能性があります。AIが攻撃の効率と精度を飛躍的に高めるツールとして使われ始めているのです」(新井)

一方で、企業がビジネスに導入しているAI支援型サービスそのものが、新たな攻撃の入り口になるケースも出てきました。AIと製品・サービスが不可分な存在になったことで、AIを攻撃対象にすることがより容易になってきているのです。

2025年にはGitHub MCP Serverの脆弱性を突いて、第三者のレビュー依頼を通じてプライベートリポジトリの情報を読み出す事例が報告されました。また、AIコードレビューツール「CodeRabbit」の脆弱性により、本来アクセスできないプライベートリポジトリの情報が読み出し可能になる事例、さらにはSalesforceのAIアシスタント「Einstein」の脆弱性を悪用して、攻撃者が質問を送るだけで顧客データをすべて上書きできる事例も発覚しています。

企業がAIを業務に取り入れること自体が、新たな攻撃の糸口をつくっている。これが2025年に顕在化した、もう1つの重大なリスクです。

4.攻撃の常態化時代に、企業は何をすべきか

2025年のサイバーセキュリティ脅威を総括すると、ランサムウェアを中心とした攻撃はすでに常態化し、その手口はAIの活用によってさらに高度化しています。二重恐喝は引き続き主流であり、仮想化基盤や基幹システムを狙った高額要求は増加の一途をたどっています。加えて、生成AIやAI支援サービスの普及に伴い、AIを悪用した攻撃やAI自体の脆弱性を突く事例が拡大し、従来の境界防御だけでは対応困難な局面を迎えているのです。

新井は2026年の展望をこう語ります。

「今年はランサムウェアを中心に、より高度化した攻撃が常態化すると予測しています。これまでのようにVPNの脆弱性だけを塞げばよいという時代ではありません。攻撃の糸口は多様化しており、自社のシステムのどこが攻撃対象になり得るかを可視化する、アタックサーフェスマネジメント(ASM)のような取り組みが不可欠になっていくでしょう」(新井)

企業単体で十分な対策を講じることは、もはや容易ではありません。

後編では、NTTデータ セキュリティ&ネットワーク事業部長の鴨田浩明が語る、AI時代に企業が取るべきセキュリティ対策の方向性と、NTT DATAが自社実践の知見を基に提供する「Responsible & Secure AI」の取り組みを紹介します。

サイバーセキュリティについてはこちら:

https://www.nttdata.com/jp/ja/services/security/

生成AI(Generative AI)についてはこちら:

https://www.nttdata.com/jp/ja/services/generative-ai/

あわせて読みたい: